Oke, coba deh kalian bayangin. Kalian sudah logout dari akun penting, udah pakai MFA, dan rasa aman itu sudah settle. Kalian merasa aman di rumah, di kantor, di balik router Wi-Fi yang kalian pasang sendiri. Nah, kali ini, sebuah laporan keamanan baru datang dan isinya bikin kita semua harus mikir ulang tentang seberapa ‘aman’ sih infrastruktur digital kita, sampai ke level perangkat paling dasar: router Wi-Fi kita.

Ini bukan cuma soal virus yang tiba-tiba muncul di laptop. Ini jauh lebih senyap, lebih licik, dan jujur saja, ini adalah jenis ancaman yang bikin para profesional keamanan berkeringat dingin. Intinya, ada grup hacker yang terafiliasi dengan intelijen militer Rusia, dan mereka nggak perlu memasukkan satu baris kode malware pun ke perangkat kalian. Mereka cuma memanfaatkan kelemahan yang sudah ada—kebanyakan di router lama—untuk mencuri token autentikasi kalian dari jarak jauh.

🕵️♂️ Siapa di Balik Layar? Mengenal Forest Blizzard

Kita bicara tentang grup yang dikenal sebagai “Forest Blizzard.” Mereka ini bukan amatir. Mereka dikaitkan dengan unit intelijen militer Rusia, khususnya GRU. Kalau kalian sudah familiar dengan sejarah peretasan besar, kalian mungkin pernah dengar nama APT28. Nah, Forest Blizzard ini adalah salah satu manifestasinya.

Yang menarik di sini adalah skalanya. Laporan dari Black Lotus Labs menemukan bahwa selama puncaknya, operasi spionase mereka berhasil menjerat lebih dari 18.000 router internet. Dan mayoritas dari router ini? Mereka adalah perangkat end-of-life, router SOHO (Small Office/Home Office) yang sudah usang, atau yang paling parah, sudah lama tidak diperbarui keamanannya.

Ini bukan serangan zero-day yang super canggih, tapi ini justru keindahan sekaligus kengeriannya: mereka menggunakan vulnerability yang sudah diketahui, yang berarti, seharusnya sudah diperbaiki oleh produsen.

💡 Teknik Serangan: Kenapa Ini Sangat Berbahaya?

Kalau kita bahas teknisnya, di sini letak bagian yang paling bikin kita harus mind blown.

Biasanya, saat kita mau buka suatu website (misalnya, Office.com), kita mengetik alamatnya. Komputer kita nggak tahu alamat fisik (IP Address) dari nama domain itu, kan? Di sinilah peran DNS (Domain Name System) masuk. DNS itu seperti buku telepon internet; dia menerjemahkan nama yang kita baca jadi alamat IP yang bisa dipahami mesin.

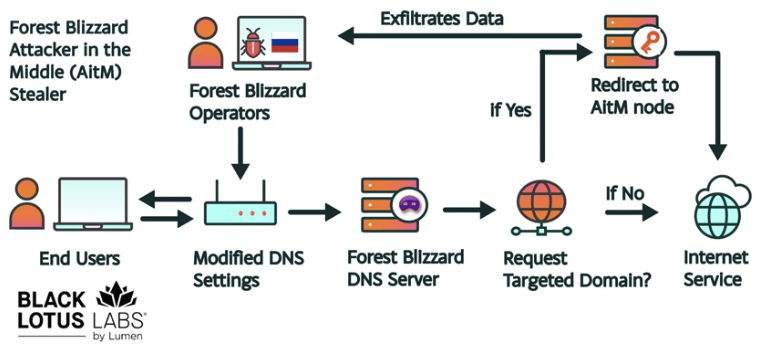

Apa yang dilakukan Forest Blizzard? Mereka melakukan DNS Hijacking di level router.

Bayangkan, router kalian adalah gerbang utama di rumah kalian. Hacker ini berhasil mengubah pengaturan DNS di gerbang itu. Alih-alih mengarah ke server DNS yang benar, mereka mengarahkan semua lalu lintas internet kalian melalui server DNS milik mereka sendiri.

Kenapa ini bahaya banget?

- Stealth Mode: Mereka nggak perlu malware yang kelihatan. Semua aktivitasnya terjadi di lapisan DNS, yang sangat dasar dan sering diabaikan dalam keamanan sehari-hari.

- Targeting Token, Bukan Password: Ini poin paling krusial. Biasanya, kalau mau curi akun, hacker akan melakukan phishing—memancing kita memasukkan username dan password. Tapi serangan ini lebih canggih. Setelah kita berhasil login (bahkan setelah kita melewati MFA/2FA), token otentikasi (OAuth tokens) akan ditransmisikan. Token inilah yang membuktikan bahwa kita memang kita, dan token ini yang dicuri oleh Forest Blizzard. Mereka bisa langsung masuk ke akun kita tanpa harus tahu password kita, dan tanpa kita sadari.

Opini Pribadi Gue: Jujur, ini adalah pengingat brutal bahwa keamanan digital kita itu bukan cuma soal password yang kuat atau VPN mahal. Ini soal fondasi yang paling dasar—perangkat hardware kita sendiri. Router kita, yang kita anggap cuma alat buat nonton Netflix, ternyata bisa jadi titik masuk ke jaringan intelijen negara.

🚨 Pelajaran untuk Kita Semua: Apa yang Harus Dilakukan?

Kejadian ini juga memicu perhatian besar dari regulator. Contohnya, FCC (Federal Communications Commission) di AS bahkan mulai mengeluarkan aturan yang lebih ketat, bahkan mempertimbangkan larangan sertifikasi router kelas konsumen yang diproduksi di luar Amerika Serikat, karena dianggap ancaman keamanan nasional.

Ini bukan sekadar drama berita. Ini adalah sinyal industri bahwa keamanan Internet of Things (IoT) dan perangkat edge (perangkat di ujung jaringan) harus jadi prioritas utama.

Jadi, apa takeaway buat kita para pengguna teknologi?

- Update, Update, Update: Cek firmware router kalian secara berkala. Kalau router kalian udah tua banget dan produsennya udah berhenti support (end-of-life), pertimbangkan untuk menggantinya. Keamanan router itu seperti mengganti kunci rumah, jangan cuma menambal lubangnya.

- Cek Pengaturan DNS: Kalau kalian merasa ada yang aneh dengan koneksi internet kalian, atau kalau kalian sering mendengar peringatan keamanan, cek pengaturan DNS di router kalian. Pastikan itu menggunakan DNS publik yang terpercaya (seperti Cloudflare 1.1.1.1 atau Google 8.8.8.8), bukan yang default atau yang aneh.

- Waspada dengan SOHO Gear: Kalau kalian pakai router SOHO yang murah meriah dan udah lama banget, please anggap dia sebagai potensi kerentanan keamanan.

Intinya, ancaman ini memaksa kita untuk sadar bahwa keamanan siber itu adalah tanggung jawab bersama. Bukan hanya tugas Microsoft atau Google, tapi juga tugas kita sebagai pemilik rumah digital kita sendiri.

Leave a Reply